Un malware en Google Play y App Store roba información de tu galería. Descubre cómo funciona y qué hacer para protegerte

La seguridad digital enfrenta una nueva amenaza con la detección de SparkCat, un troyano capaz de extraer información confidencial de la galería de imágenes de dispositivos móviles. Según el blog de Kaspersky, este malware ha infectado aplicaciones en Google Play y App Store, alcanzando más de 242 mil descargas antes de ser eliminado.

Según expertos en ciberseguridad, SparkCat fue diseñado principalmente para robar frases de seguridad de carteras criptográficas, pero su potencial alcance podría incluir otros datos sensibles almacenados en imágenes, como documentos oficiales, contraseñas y acuerdos bancarios.

Apps infectadas y cómo opera SparkCat

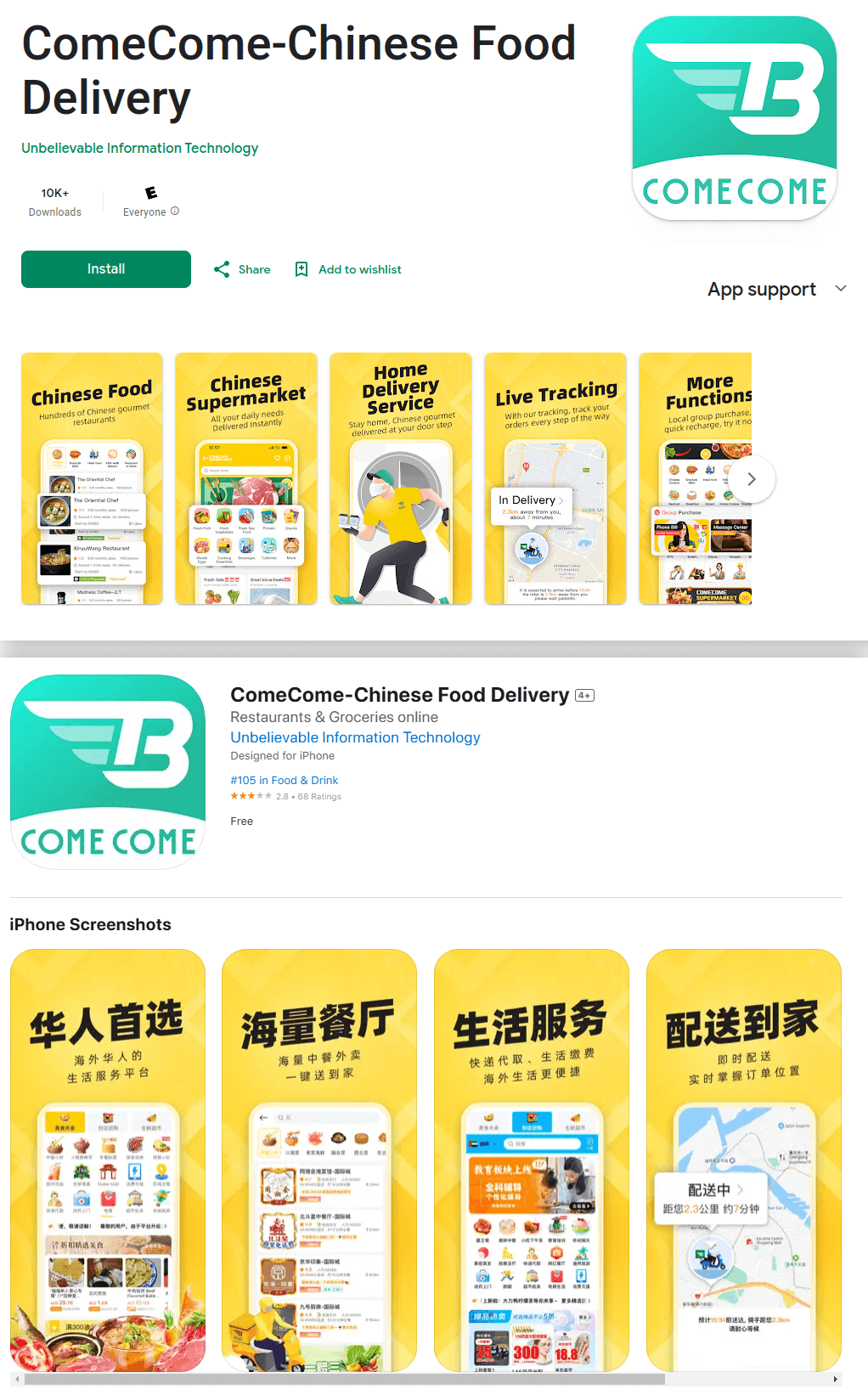

El malware fue encontrado en 21 aplicaciones distribuidas en las tiendas oficiales, divididas en dos categorías:

- Aplicaciones diseñadas como cebo, con nombres atractivos y supuestas funciones de inteligencia artificial.

- Apps legítimas, como servicios de entrega, lectores de noticias y herramientas de gestión financiera, posiblemente comprometidas mediante un ataque a la cadena de suministro.

SparkCat aprovecha el reconocimiento óptico de caracteres (OCR) basado en inteligencia artificial para analizar imágenes y extraer información valiosa. Una vez instalado, solicita acceso a la galería con justificaciones aparentemente legítimas, como el uso de chats de soporte o funciones de mensajería.

Al obtener permiso, el malware escanea las imágenes en busca de patrones específicos, como secuencias de caracteres alfanuméricos o palabras clave relacionadas con contraseñas y datos financieros. Los archivos relevantes son enviados a servidores controlados por los atacantes, junto con información del dispositivo afectado.

Escala del ataque y posibles responsables

El análisis forense del troyano sugiere que los atacantes han estado operando desde marzo de 2024, con actividad registrada en países de Europa y Asia. La evidencia lingüística apunta a desarrolladores con dominio del chino, aunque no se ha confirmado su identidad o ubicación exacta.

Las aplicaciones infectadas fueron retiradas de las tiendas oficiales tras su detección, pero los expertos advierten que pueden seguir circulando en tiendas no oficiales o sitios web de terceros.

Cómo proteger tu información

Dado que SparkCat logró infiltrarse en Google Play y App Store, se recomienda adoptar medidas de seguridad más estrictas para evitar infecciones similares en el futuro:

- Descarga apps solo de desarrolladores confiables con altas calificaciones y millones de descargas verificadas.

- Verifica los permisos que solicitan las aplicaciones, especialmente el acceso a la galería y datos personales.

- Utiliza herramientas de seguridad móvil con detección de malware en tiempo real.

- No almacenes información sensible en tu galería, como contraseñas o documentos personales.

- Mantén tu sistema operativo actualizado para evitar vulnerabilidades explotadas por ciberdelincuentes.

Qué hacer si fuiste víctima del malware

Si sospechas que descargaste una aplicación infectada, sigue estos pasos:

- Desinstala la app inmediatamente.

- Revisa tu galería y elimina imágenes con información sensible.

- Cambia contraseñas de cuentas y servicios financieros asociados a las fotos robadas.

- Bloquea tarjetas bancarias en caso de haber almacenado datos de pago en imágenes.

- Si usaste frases de seguridad para criptomonedas, crea una nueva cartera y transfiere tus fondos.

La detección de SparkCat marca un precedente preocupante en la seguridad digital, ya que demuestra que ni siquiera las tiendas oficiales son completamente seguras. Mantener hábitos de ciberseguridad preventiva es clave para proteger la información personal en dispositivos móviles.

Deja un comentario